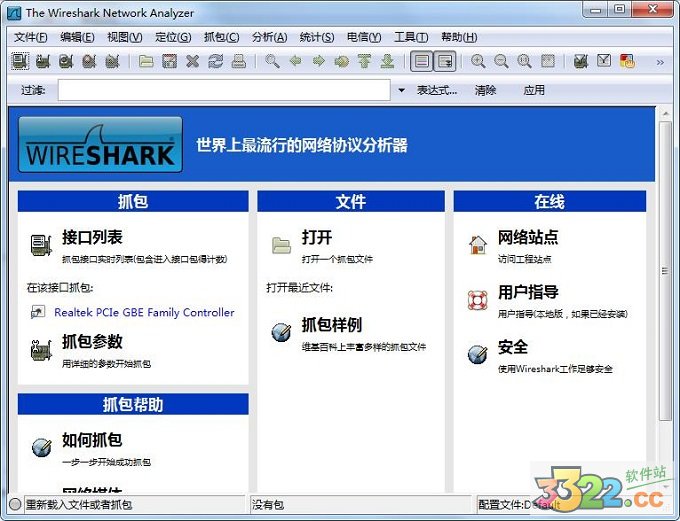

Wireshark中文版作为一款网络封装软件,可以实时检测网络数据,传输数据包。用户可以通过浏览Wireshark中文版清楚地了解网络数据。

其丰富的功能使网络管理员、网络安全程序员甚至普通人都能在生活和工作中使用中文版的Wireshark。网络管理员可以通过它监控网络漏洞并修复,网络安全工程师可以通过它检查恶意程序是否残留在服务器中。

普通人也可以通过中文版的Wireshark了解网络协议。

1.过滤HTTP邮件

**http.host==6san.com

http.host contains 6san.com

//过滤指定域名的http数据包,其中主机值不一定是请求中的域名。

http.response.code==302

//过滤http响应状态码为302的数据包。

http.response==1

//过滤所有http响应数据包。

http.request==1

//过滤所有http请求。好像也可以用http.request。

http.request.method==POST

//wireshark过滤所有请求方法为POST的http请求数据包,注意POST是大写的。

http.cookie contains guid

//过滤包含指定cookie的http数据包。

http。请求。uri=="/online/setpoint "

//过滤请求的uri,值为域名之后的部分。

http。请求。full _ uri==" http://task.browser.360.cn/online/setpoint"

//用域名过滤整个url,需要使用http.request.full_uri。

http.server包含" nginx "

//过滤http头中服务器字段带有nginx字符的数据包。

http.content_type=="text/html "

//过滤http响应,发布content_type为text/html的数据包,即根据文件类型过滤http数据包。

http.content_encoding=="gzip "

//The encoding of the filtered content is the hypertext transfer protocol (abbreviation of Hyper Text Transport Protocol) package of gzip.

http。transfer _ encoding==" chunked "

//Filter according to transmission code

http.content_length==279

http。content _ length _ header==" 279 "

//根据content_length的值进行过滤。

http.server

//过滤http头中包含服务器字段的所有数据包。

HTTP。请求。版本==" HTTP/1.1 "

//过滤http/1.1版本的HTTP数据包,包括请求和响应。

http.response.phrase=="OK "

//过滤http响应中的短语**。

第二,过滤端口

Tcp.port eq 80 //显示源端口和目的端口为80的消息。

tcp.port==80

tcp.port==80 or udp.port==443

Tcp.dstport==80 //只显示Tcp协议的目标端口80。

Tcp.srcport==80 //只显示Tcp协议的源端口80。

Tcp.port=1和tcp.port=80 //过滤器端口范围。

第三,过滤协议

tcp

udp

arp

icmp

http

smtp

ftp

dns

msnms

ip

ssl

oicq

bootp

第四,过滤mac地址

Eth.dst==A0:00:00:04:C5:84 //过滤目标mac。

Eth.src eq A0:00:00:04:C5:84 //Filter the source, man.

eth.dst==A0:00:00:04:C5:84

eth.dst==A0-00-00-04-C5-84

Eth.addr eq A0:00:00:04:C5:84 //如果源MAC和目标MAC都等于A0:00:00:04:C5:84,则进行过滤。

动词(verb的缩写)比较运算符

Lt less than: less than

Gt大于

Ne:等于

六、消息长度过滤

Udp.length==100 //这个长度是指Udp本身的固定长度8加上udp下面的包的总和。

Tcp.len=7指的是ip包(Tcp下面的数据),不包括tcp本身。

Ip.len==94除了以太网头的固定长度为14,其他都是Ip。len,也就是从IP本身到最后。

Frame.len==119整个数据包的长度,从eth到结尾。

七、与或匹配

并签署联盟

或符号或

tcp and tcp.port==80

tcp or udp

八、匹配tcp参数

Tcp.flags显示包含Tcp标志的数据包。

tcp.flags.syn==0x02显示包含TCP SYN标志的封包TCP。window _ size==0。旗帜。重置!=1

九、过滤报文内容

tcp[20] 表示从20开始,取1个字符

tcp[20:]表示从20开始,取1个字符以上

tcp[20:8]表示从20开始,取8个字符

tcp[offset,n]

eth.addr[0:3]==00:06:5B

udp[8]==14 (14是十六进制0x14)匹配payload第一个字节0x14的UDP数据包

udp[8:2]==14:05 可以udp[8:2]==1405,且只支持2个字节连续,三个以上须使用冒号:分隔表示十六进制。

(相当于udp[8]==14 and udp[9]==05,1405是0x1405)

udp[8:3]==22:00:f7 但是不可以udp[8:3]==2200f7

udp[8:4]==00:04:00:2a,匹配payload的前4个字节0x0004002a

而udp contains 7c:7c:7d:7d 匹配payload中含有0x7c7c7d7d的UDP数据包,不一定是从第一字节匹配

以上介绍的内容就是关于Wireshark的过滤规则的相关介绍,不知道大家学会了没有,如果你也遇到了这样的问题的话可以按照小编的方法自己尝试一下,希望可以帮助大家解决问题,

谢谢!了解更多的教程资讯亲关注我们天地网站~~~~~